在宁静的夜晚,当大多数人都已沉睡,高校的网络空间却暗流涌动。近期,针对高校网络系统的暴力破解攻击频发,这些攻击如同潜伏在网络深处的刺客,对高校的信息安全构成了严重威胁。本文将通过一起发生在某高校物理学院的真实案例,深入探讨如何有效应对此类攻击。

安全团队迅速介入,开始了一场紧张的排查行动。他们首先检查了暴力破解检测模块的日志,发现5月18日,一个内网IP地址对邮件服务器发起了明显的暴力破解攻击。随后,他们利用系统的关联回溯功能,尝试追踪攻击的具体报文。然而,由于防火墙NAT日志量巨大,加上攻击次数相对较少,传统的暴力破解特征值检测并未能有效识别此次攻击,溯源工作一度陷入困境。

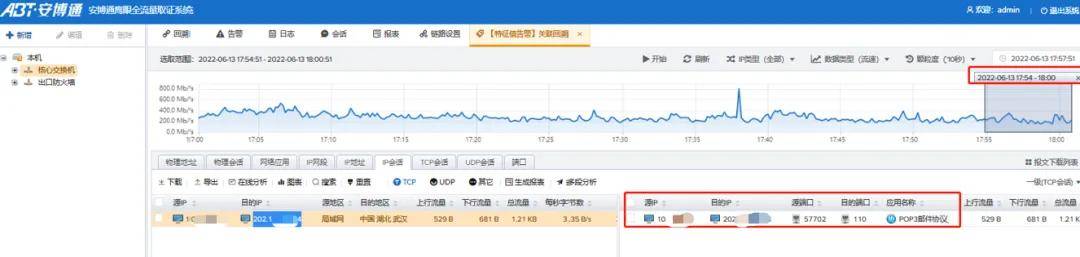

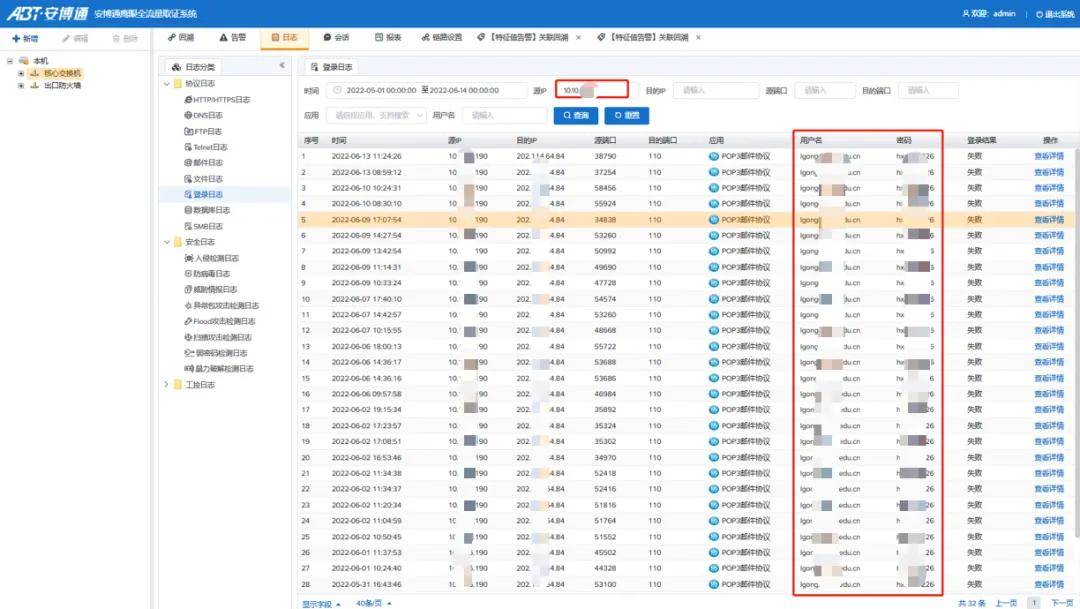

尽管初步排查遇到了瓶颈,但安全团队并未放弃。他们决定借助安博通“鹰眼”全流量取证系统的深度分析能力进行二次排查。这次,他们布设了精准的告警规则,主动捕捉一切异常登录尝试。终于,在6月14日,特征值告警被触发,多个内网IP因频繁登录失败被抓取。通过关联回溯功能,他们清晰地看到了其中一个IP地址通过POP3协议反复尝试连接邮件服务器的流量轨迹。

进一步的报文在线分析显示,该IP地址使用了一个固定的邮箱账号和错误密码,从5月底开始,每天以极低的频率尝试登录学校邮箱服务器。这种“低频、持续、固定凭证”的攻击模式极具隐蔽性,成功逃过了传统基于阈值的检测手段。安全团队推测,这可能是用户终端配置了错误的邮箱自动登录,或者是被植入了专门设计的暴力破解软件。

针对这一发现,安全团队立即采取了行动。他们找到了邮箱账号的实际使用者,并对其使用的终端设备和网络环境进行了全面的安全检查。同时,他们也向高校信息中心提出了一系列防御加固建议,包括终端安全加固、网络层智能防护以及日志与监控升级等。

在终端安全方面,他们建议对用户所使用的终端进行全面恶意软件扫描,并重置邮箱账户密码,强制启用多因素认证。在网络层智能防护方面,他们建议优化防火墙规则,严格限制内网IP对关键服务的访问频率,并部署用户行为分析系统以精准识别异常登录模式。他们还建议建立NAT日志归档与快速查询机制,以解决溯源难题,并常态化审计和更新暴力破解检测规则库以提升检出能力。

这次事件再次提醒我们,网络空间的安全威胁无处不在,必须时刻保持警惕。通过构建立体智能防护体系,结合全流量深度分析、终端安全检查、网络访问限频和行为分析等手段,我们可以更有效地抵御潜在的网络攻击,确保校园网络的安全稳定。