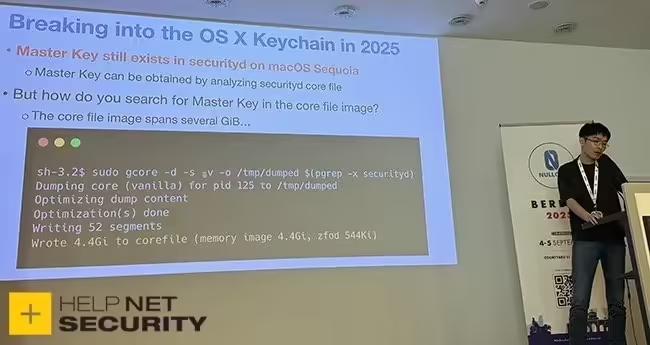

科技媒体9to5Mac近日发布安全警示,苹果macOS 15 Sequoia系统被曝存在严重安全缺陷。安全研究员Koh M. Nakagawa在Nullcon Berlin 2025安全会议上披露,该漏洞追踪编号为CVE-2025-24204,可能允许攻击者绕过系统多重防护机制,直接获取用户敏感数据。

漏洞核心在于系统调试工具gcore的权限配置异常。该工具被错误授予了com.apple.system-task-ports.read特权,使其能够突破系统完整性保护(SIP)的限制,直接读取任意进程的内存数据。攻击者可通过此途径提取Keychain的加密主密钥,进而无需用户密码即可解密存储的账户密码、加密证书等关键信息。

研究显示,攻击者还能利用该漏洞绕过透明化权限控制(TCC)机制。通过读取securityd进程内存,可恢复用于加密登录钥匙串的主密钥,从而窃取照片、联系人等受保护文件。更严重的是,运行在Apple Silicon Mac上的iOS应用加密二进制文件也可在运行时被提取并解密,此类操作通常需要设备越狱才能实现。

该漏洞的发现颇具偶然性。Nakagawa在测试微软发布的ProcDump-for-Mac工具时,意外发现gcore工具存在权限配置错误。理论上,SIP机制应阻止对受保护进程的内存访问,但gcore因被错误授予系统级权限,得以转储几乎所有进程的内存内容。

苹果已在2025年发布的macOS 15.3更新中修复此问题,通过移除gcore的异常权限来消除风险。但值得注意的是,官方安全通告中并未明确提及该漏洞的修复情况,相关信息仅隐含在更新日志中。尽管终端安全框架可监控可疑的task_read_for_pid调用,但专家认为企业实时检测此类攻击难度较大。

目前,唯一有效的防范措施是升级系统。所有运行macOS Sequoia的用户应立即将系统升级至15.3或更高版本,旧版系统仍存在被攻击的风险,且暂无其他临时解决方案。此次事件再次凸显了及时更新操作系统的重要性,用户需重视系统安全提示,避免因延迟升级导致数据泄露。