网络安全领域近日再起波澜,知名软件包管理平台npm遭遇大规模黑客入侵事件。据网络安全机构Aikido Security披露,攻击者通过精准的钓鱼攻击获取开发者账户权限,在多个高频使用软件包中植入恶意代码,引发行业高度关注。

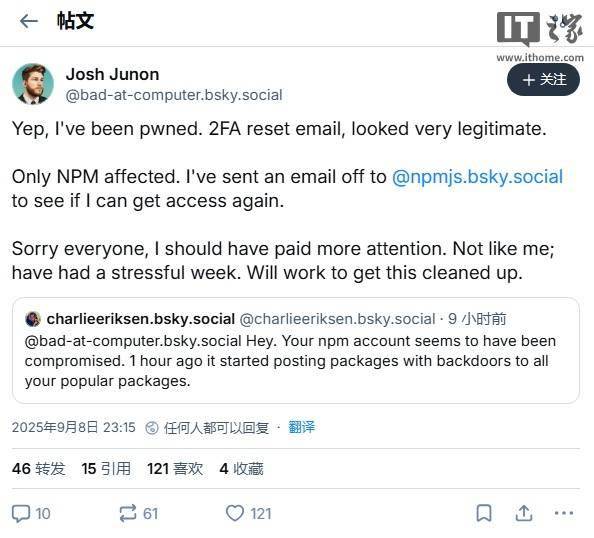

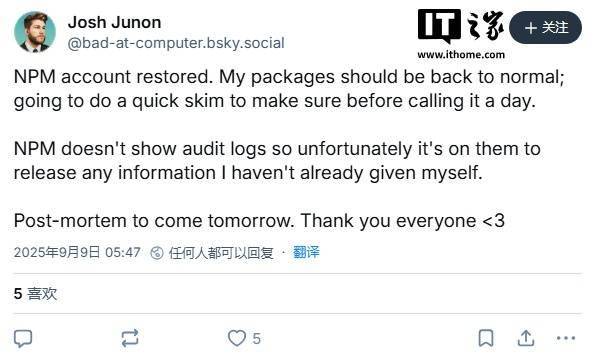

调查显示,黑客将目标锁定在知名开发者Josh Junon(用户名qix)等核心贡献者。攻击者伪造来自"support@npmjs.help"的钓鱼邮件,谎称用户需更新双重认证设置,否则账户将于2025年9月10日锁定。邮件中包含的虚假链接将开发者引导至恶意网站,当用户输入账户凭据时,信息会被直接传输至攻击者控制的服务器。

此次攻击波及至少18个高频下载软件包,这些包每周总下载量达26亿次。其中,广受开发者欢迎的debug包周下载量高达3.576亿次,chalk包达2.99亿次,ansi-styles包达3.71亿次。npm团队在接到安全报告后,已紧急移除部分被篡改的软件包版本。

技术分析揭示,攻击者获取维护权限后,在软件包的index.js文件中植入了浏览器拦截器代码。该恶意程序专门针对加密货币交易场景,能够监控并替换以太坊、比特币、Solana等六种主流加密货币的收款地址,将用户交易自动重定向至攻击者钱包。研究人员指出,这段代码通过劫持fetch请求和钱包API(如window.ethereum)实现流量劫持,可在用户无感知的情况下修改网页内容、篡改API调用参数。

安全专家Andrew MacPherson分析指出,并非所有用户都会受到影响。只有在美国东部时间上午9点至11点半期间全新安装受影响软件包,并生成新的package-lock.json文件的用户才存在风险。这种时间窗口限制使得实际受影响范围得到一定控制。

值得关注的是,近期针对Java生态的供应链攻击呈现上升趋势。今年7月,eslint-config-prettier软件包(周下载量3000万次)就曾遭遇类似入侵;3月份更有10个npm库被植入恶意代码。这些事件凸显开源软件供应链面临的严峻安全挑战,开发者需加强账户安全防护,定期检查依赖包更新记录。